Sniffer WiFi para Windows y visor de paquetes 802.11

Acrylic Suite es un software desarrollado por el equipo de Tarlogic que incorpora un potente sniffer WiFi con el que analizar las comunicaciones y la seguridad WiFi en sistemas Windows 11 y Windows 10.

Para convertir rápidamente cualquier equipo Windows en un potente sniffer de redes WiFi sólo necesitamos 2 cosas:

- Una tarjeta WiFi.

- Instalar el programa Acrylic Wi-Fi sniffer.

Sniffer de señal WiFi

Te explicamos como llevar a cabo este proceso en Windows y tener acceso a toda la información WiFi y a las tramas de comunicaciones 802.11 en las bandas de comunicaciones de 2,4Ghz, 5Ghz y 6Ghz.

Tarjeta WiFi compatible con modo monitor.

El primer paso para poder ver las señales WiFi con nuestro sniffer es disponer de una tarjeta USB o una tarjeta integrada que sea capaz de ver los paquetes de datos que circulan por el aire.

El sniffer busca automáticamente tarjetas WiFi compatibles en Windows

El funcionamiento normal de una tarjeta de red y de una tarjeta WiFi es descartar todos los datos que no están dirigidos a ella. Es por eso por lo que para poder interceptar todos los paquetes de datos que circulan por el aire la tarjeta debe estar configurada en un modo especial que se llama “modo monitor”, similar al “modo promiscuo” de una tarjeta de red ethernet.

Para forzar este modo en Windows necesitamos una tarjeta compatible con Acrylic Wi-Fi Sniffer. Esto no es un problema ya que el listado de tarjetas WiFi que sean compatibles con nuestro sniffer es muy amplio y en él están incluidas tarjetas modernas 802.11ac como por ejemplo las tarjetas ALFA.

Instalando Acrylic Wi-Fi Sniffer

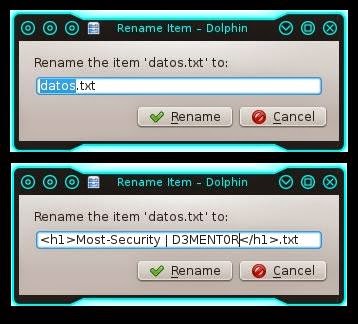

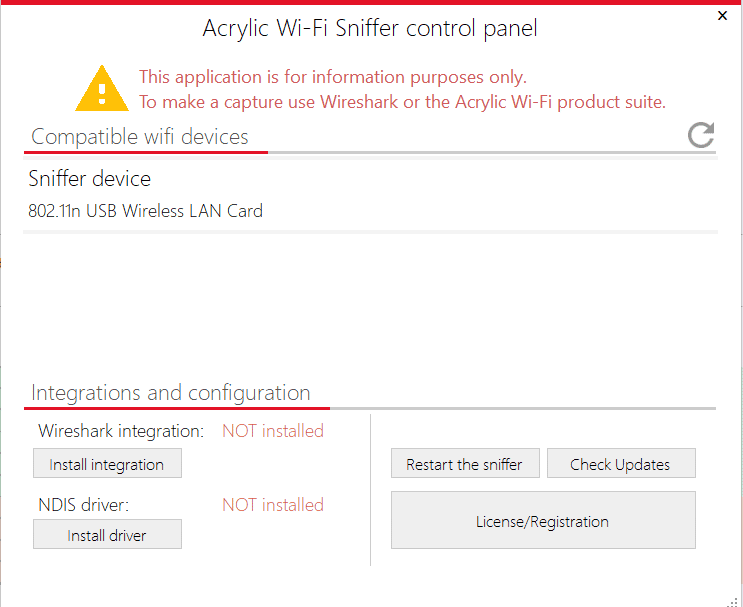

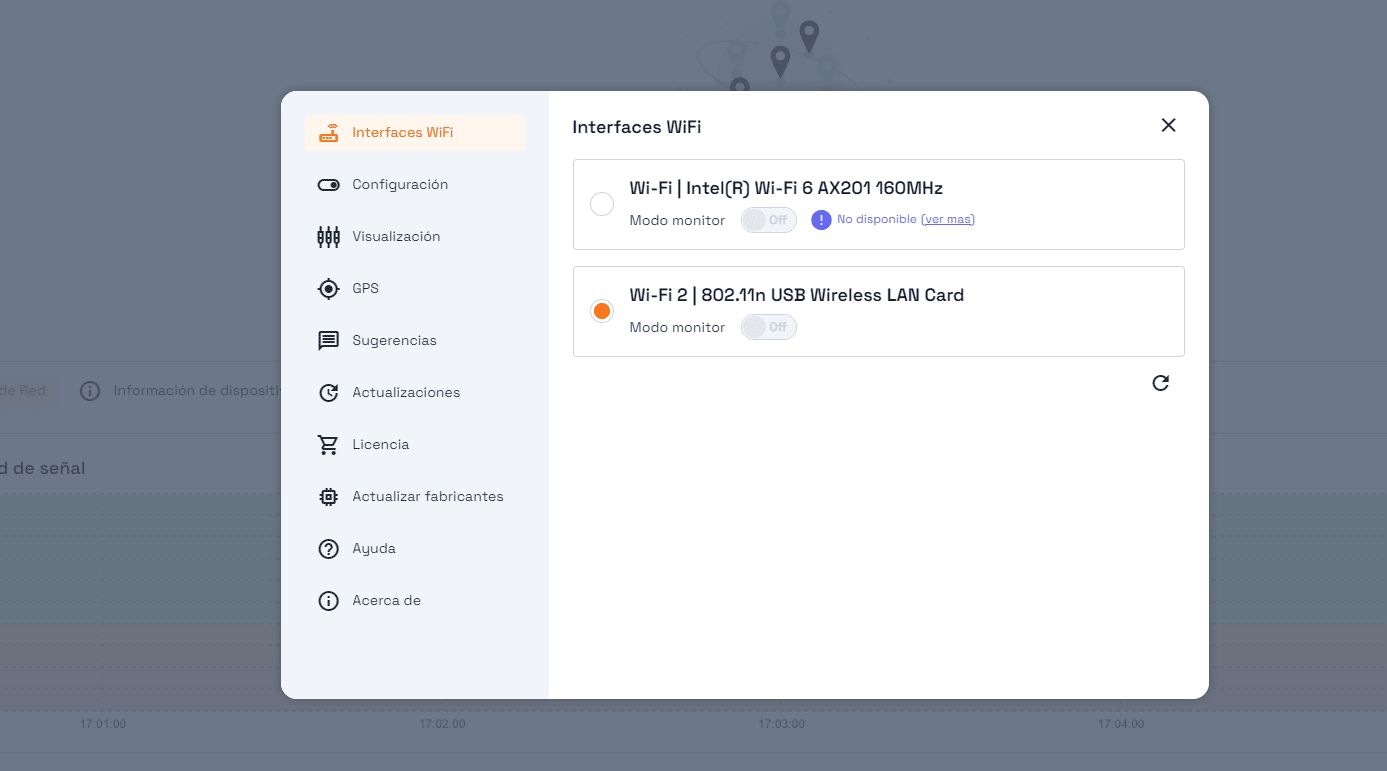

Si la tarjeta es compatible tras instalar Acrylic Wi-Fi Sniffer aparecerá un listado de tarjetas compatibles al arrancar el software.

Tarjetas WiFi disponibles para usar como sniffer

Cuando Acrylic Wi-Fi Sniffer no es capaz de utilizar el controlador proporcionado para permitir el modo monitor en la tarjeta WiFi instalada tenemos la opción alternativa de usar NDIS, activando su instalación desde la consola del programa.

NDIS es un mecanismo nativo de Windows para convertir una tarjeta en un sniffer WiFi. Desafortunadamente la falta de impulso por parte de Microsoft de esta tecnología y del apoyo de los fabricantes hacen que su funcionamiento no sea siempre el óptimo y presente ciertas limitaciones técnicas, por lo que NDIS es el plan B de Acrylic para poder usar el sniffer.

Haciendo uso del Sniffer: Wireshark o Acrylic Wi-Fi Analyzer

Una vez conectada la tarjeta WiFi e instalado Acrylic Wi-Fi Sniffer el siguiente paso es usar un programa sniffer que pueda mostrar los datos.

Usando Wireshark como sniffer.

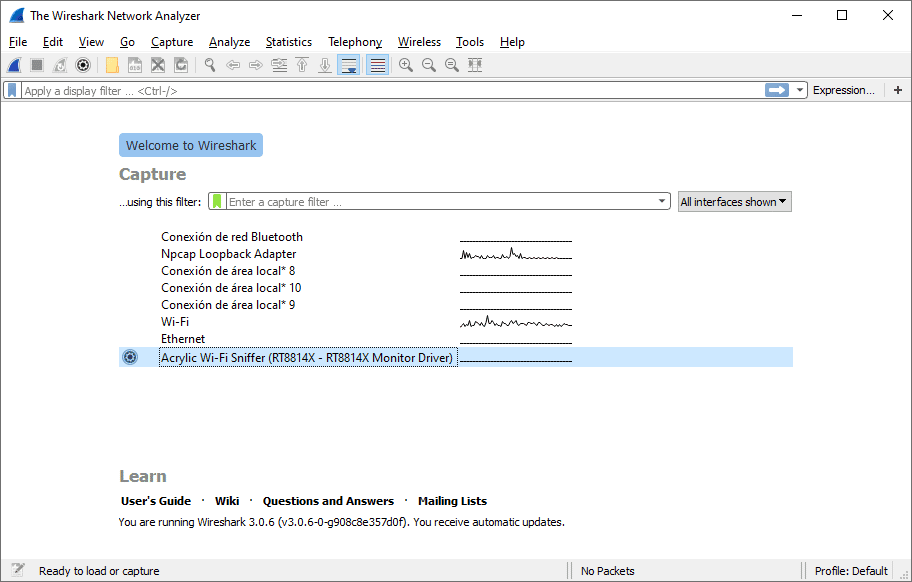

Si eres de los que está acostumbrado a usr Wireshark como programa analizador de tráfico lo tendrás fácil. Lo primero, instala Wireshark 3.x.

A continuación, pulsa el botón “Install integration” y para permitir que Wireshark 3 interactúen con Acrylic Wi-Fi sniffer y a continuación ejecuta Wireshark como administrador. Ya está, la interfaz WiFi en modo monitor estará disponible para iniciar la captura.

Usando Wireshark con interfaz WiFi

Te dejamos a continuación un vídeo del uso con Acrylic WiFi sniffer con Wireshark, capturando las tramas WiFi en un canal específico:

Usando Acrylic Wi-Fi Analyzer

Si lo tuyo es mas de usar una herramienta gráfica de diagnóstico, para navegar y visualizar de forma gráfica toda la información y sin perder la potencia de un visor de paquetes WiFi, te recomendamos probar Acrylic Wi-Fi Analyer.

Sniffer gráfico: Mostrando dispositivos WiFi conectados

Los pasos son:

- Instalar Acrylic Wi-Fi Analyzer (Disponible desde Acrylic Wi-Fi suite)

- Arrancar Acrylic Wi-Fi Analyzer como administrador.

- Seleccionar una tarjeta WiFi compatible el modo monitor (modo sniffer).

Selección del modo monitor para capturar tráfico.

- Cierra esta ventana y arrancar la captura dándole al botón iniciar.

- En cuestión de segundos empezarás a a ver dispositivos WiFi alrededor.

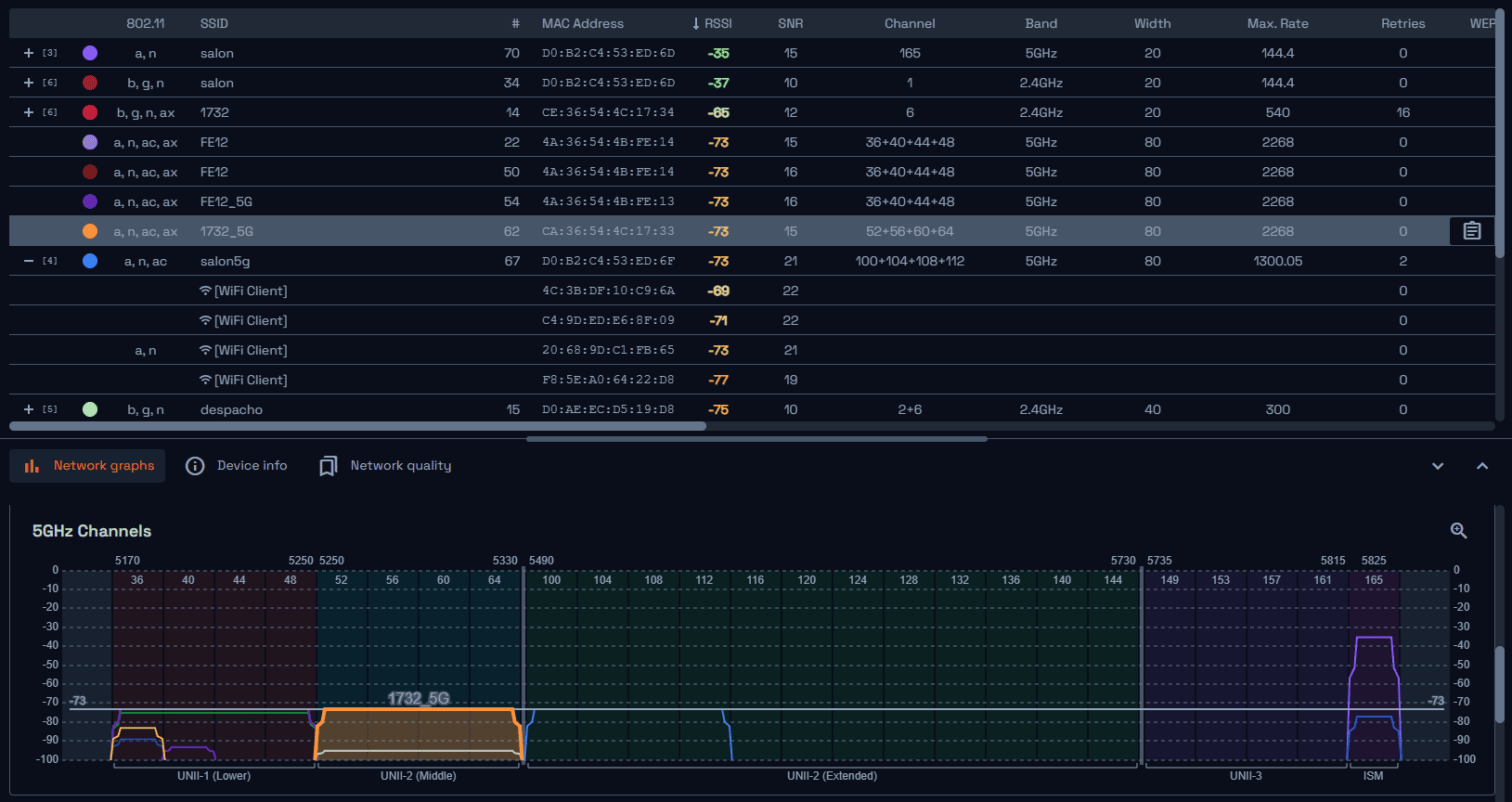

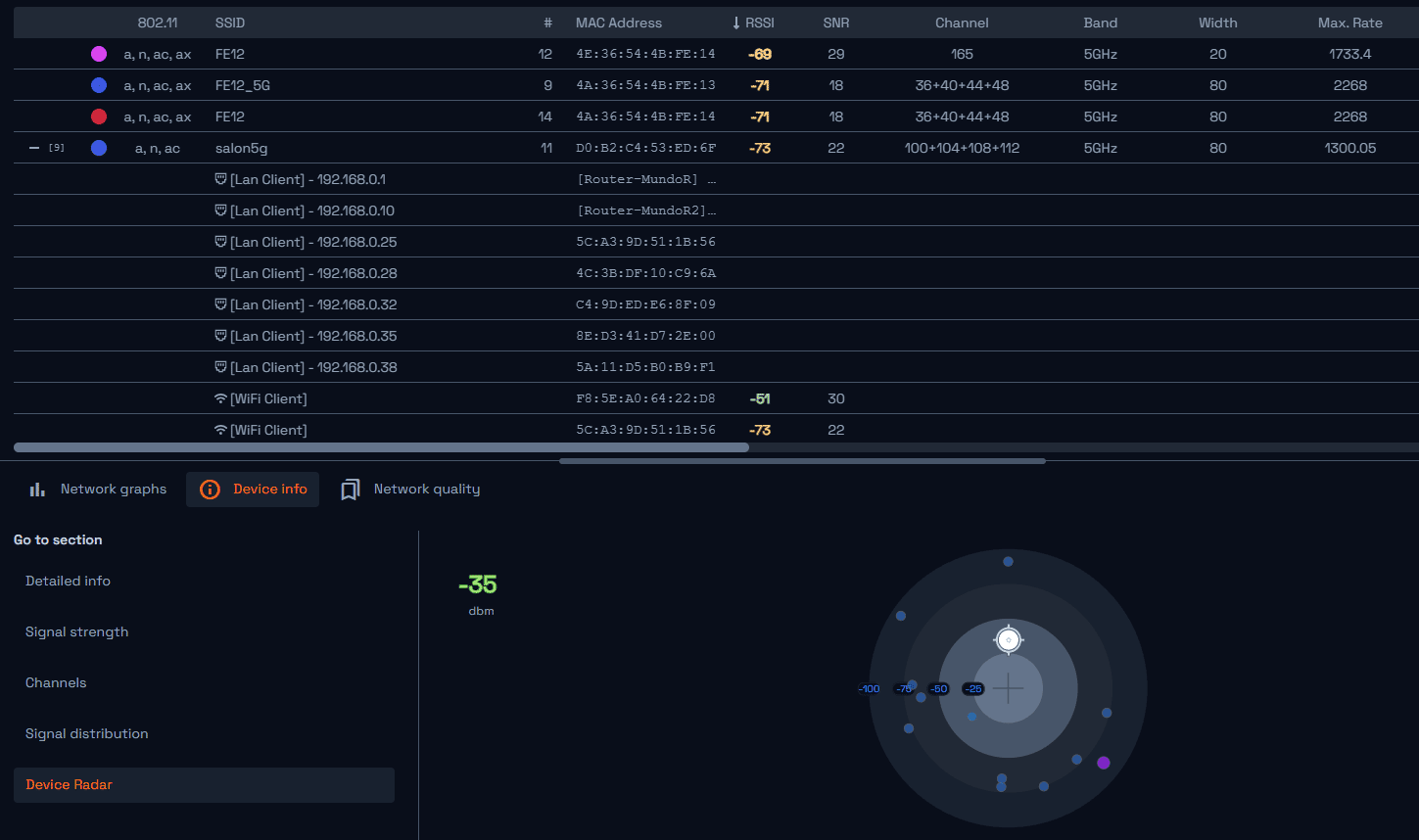

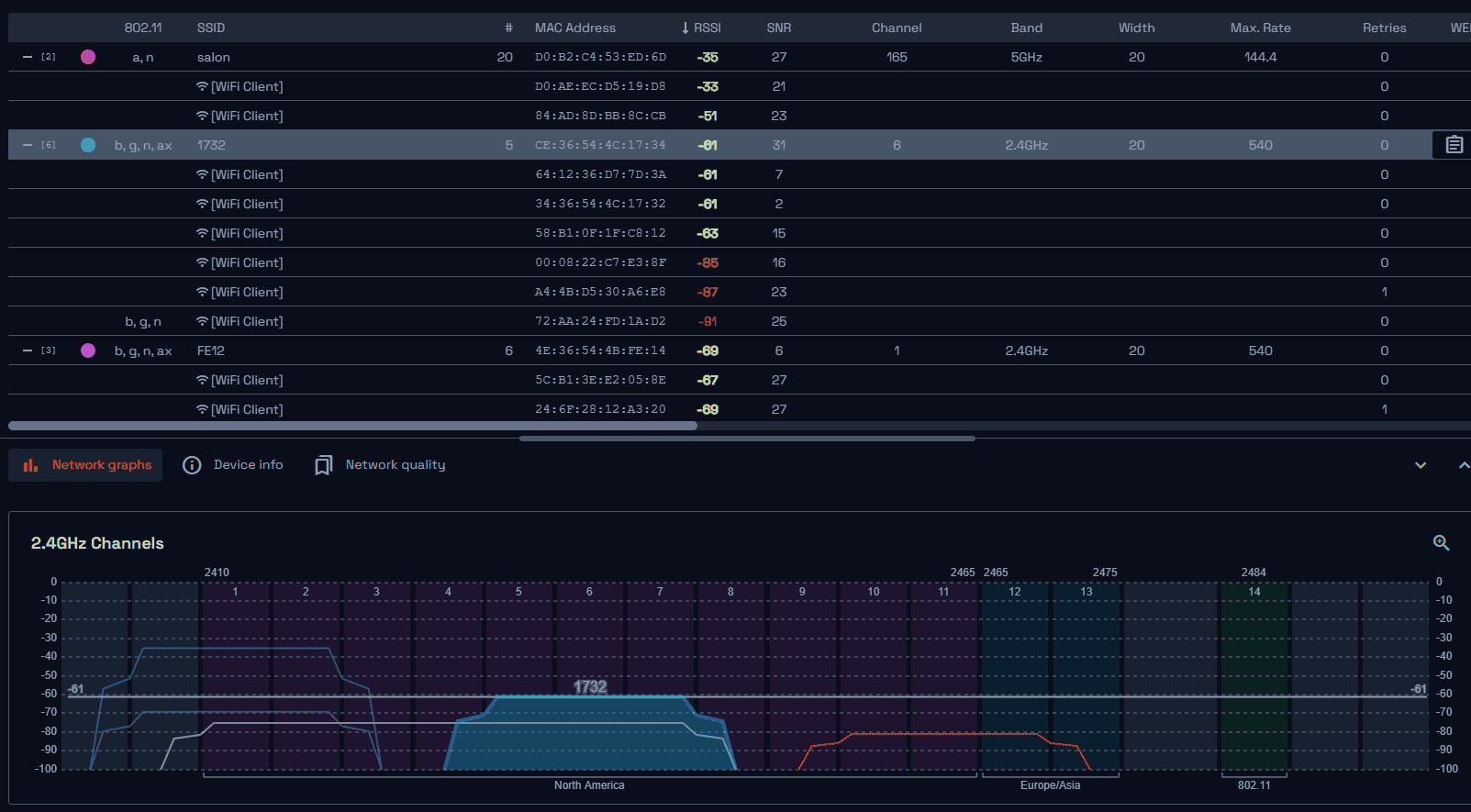

Redes WiFi capturadas por el sniffer

Una forma rápida de ver que estamos usando un sniffer con la tarjeta en “modo monitor” es que al lado del nombre de la red (SSID) aparece un número. Ese número indica la cantidad de dispositivos WiFi conectados a la red (tablets, portátiles, smartphones, Smart tvs,..)

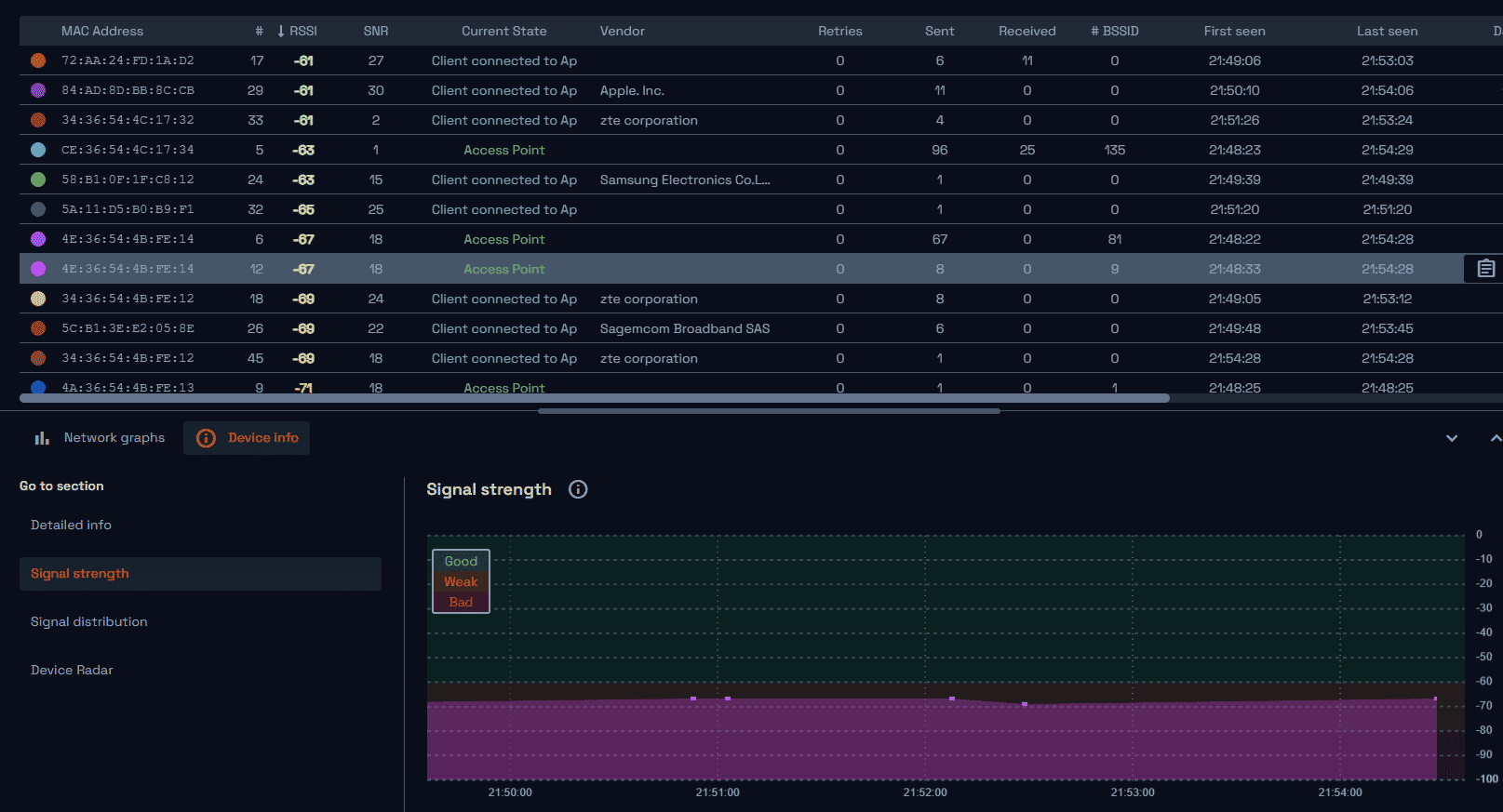

La pestaña dispositivos mostrará todos los dispositivos al alcance.

Dispositivos WiFi comunicándose

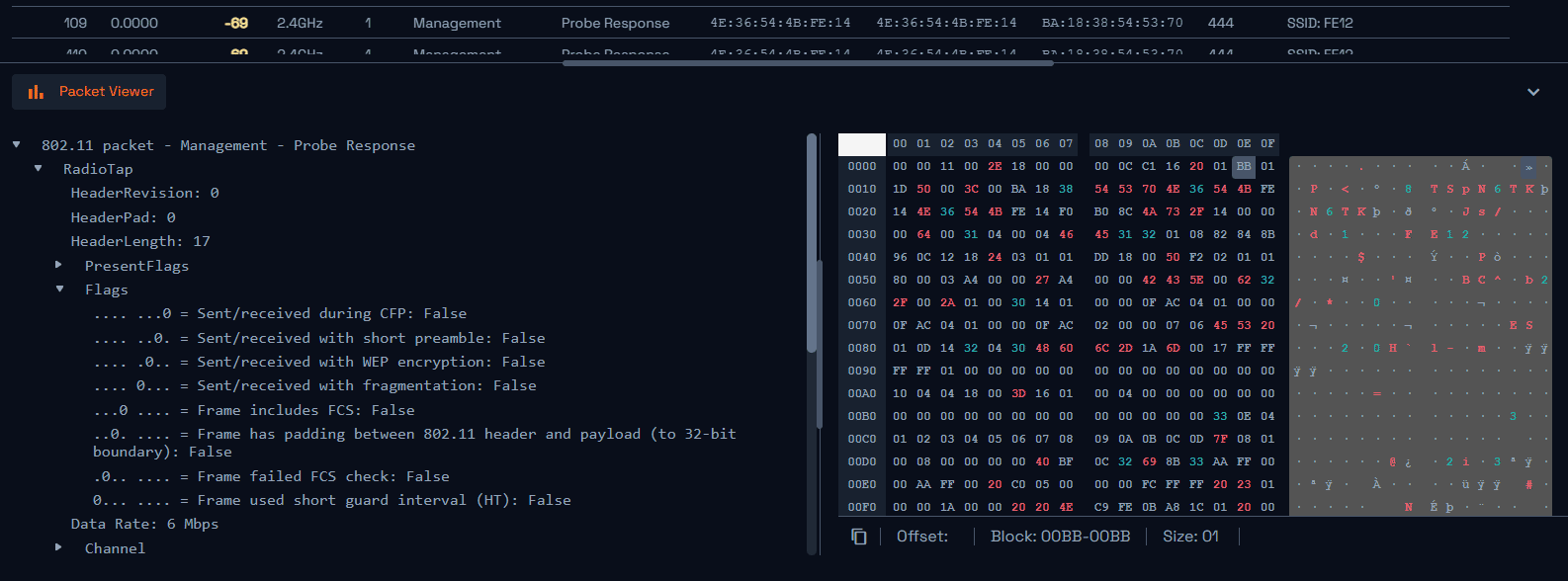

Y la funcionalidad propia de un sniffer, ver las tramas WiFi y el contenido de todos los paquetes, la tenemos en la pestaña “Analizador de paquetes”.

Paquete de datos WiFi capturado por el sniffer

Por supuesto, Acrylic Wi-Fi Analyzer permite realizar muchas mas cosas: Probar el rendimiento de la red, latencia, niveles de señal, canales, gestionar inventario, guardar y abrir las capturas de tráfico (pcap)..

Puedes comprar un pack de licencias de Acrylic Wi-Fi Analyzer y Acrylic Wi-Fi sniffer en nuestra tienda online. ¡Gracias por apoyarnos!